จากการแพร่ระบาดของโปรแกรมเรียกค่าไถ่ WannaCry หรือ WannaCryptor ที่ใช่ช่องโหว่ของ EternalBlue ในการแพร่กระจาย ซึ่ง EternalBlue เป็นของ NSA ที่ถูกกลุ่มแฮกเกอร์ที่ชื่อว่า The Shadow Broker ขโมยออกมา

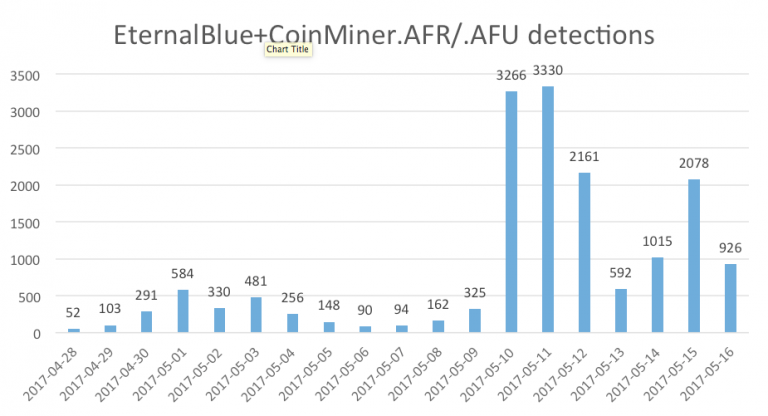

ในช่วงเดือนเมษายนที่ผ่านมากระบวนการเดียวกันถูกแฮกเกอร์นำไปใช้ แต่ไม่ได้ใช้เพื่อเข้ารหัสไฟล์ ซึ่งเป็นเวลาไม่กี่วันหลังจาก EternalBlue หลุดออกมาจาก NSA ทาง ESET สามารถตรวจจับไฟล์นี้ได้ในชื่อ Win32/CoinMiner.AFR และ Win32/CoinMiner.AFU

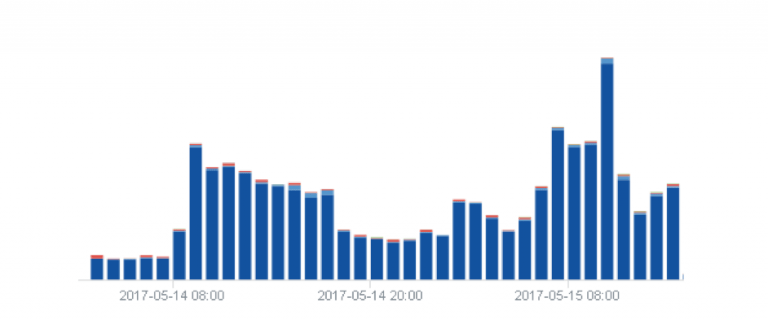

ปริมาณสูงสุดที่ทาง ESET ตรวจจับได้เป็นช่วงเวลาหนึ่งชั่วโมงก่อนการแพร่ระบาดของโปรแกรมเรียกค่าไถ่ WannaCry โดยส่วนมากจับได้ในประเทศรัสเซีย, ไต้หวัน และยูเครน

โปรแกรม CoinMiner ของแฮกเกอร์ค่อนข้างใช้ทรัพยากรเครื่องเยอะจึงอาจทำให้คอมพิวเตอร์บางเครื่องทำงานช้าลงมากจนถึงค้างไป

การโจมตีนี้ปิดพอร์ต 445 เพื่อป้องกันการติดไวรัสซ้ำด้วยพอร์ตเดียวกัน แต่ความโชคดีในความโชคร้ายก็คือ คอมพิวเตอร์ที่ติดไวรัสตัวนี้จะไม่ได้โปรแกรมเรียกค่าไถ่ WannaCry เล่นงาน

ความรุนแรงของ WannaCryptor

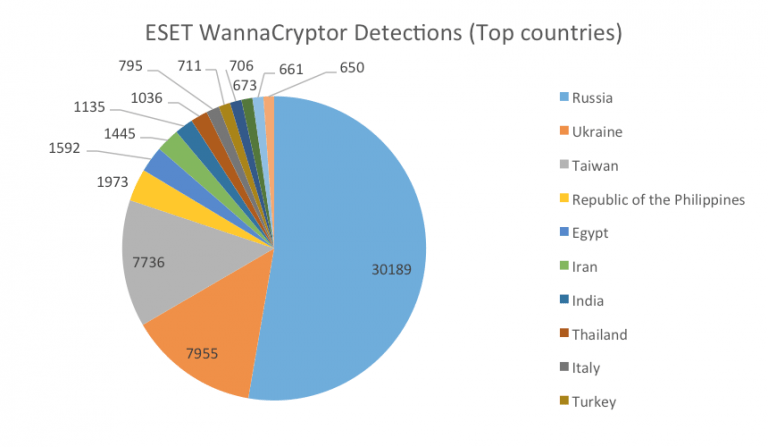

ณ วันที่โปรแกรมเรียกค่าไถ่ WannaCry ระบาด ระบบ ESET LiveGrid® ได้รับรายงานมากจากผู้ใช้มากกว่า 66,000 ครั้งเกี่ยวกับการโจมตีของ WannaCryptor

การโจมตีของ WannaCry มีเป้าหมายหลักเป็นรัสเซีย ตามมาด้วยยูเครนและไต้หวัน

ความโด่งดังของ WannaCry ทำให้แฮกเกอร์หลายสำนักในการแพร่กระจายไวรัสอีกครั้ง อย่าง Nemucod อีกช่องทางการแพร่กระจายโปรแกรมเรียกค่าไถ่ก็มีปริมาณมากขึ้น

นอกจากนี้ยังมีโปรแกรม WannaCry ปลอมที่เพียงเอาหน้าตาของโปรแกรมเรียกค่าไถ่ WannaCry มาใช้โดยไม่มีความสามารถในการเข้ารหัสไฟล์

วิธีป้องกันตัว

- ช่องโหว่ EternalBlue สามารถปิดได้ เพียงผู้ใช้อัพเดตระบบปฏิบัติการในเครือของ Microsoft

- ใช้โปรแกรมรักษาความปลอดภัยที่มีฟังก์ชันในการป้องกันไวรัสและมัลแวร์หลายชั้นเพื่อป้องกันการโจมตีในอนาคต

- สำรองข้อมูลสำคัญไว้ในฮาร์ดดิสก์ที่ไม่มีการเชื่อมต่ออินเตอร์เน็ต

- ในกรณีที่ผู้ใช้เผชิญกับโปรแกรมเรียกค่าไถ่ เราแนะนำไม่ให้จ่ายเงินค่าไถ่ เพราะนั่นเท่ากับเราเป็นผู้สนับสนุนกิจกกรมของแฮกเกอร์ และอีกเหตุก็คือเราไม่อาจทราบได้ว่ารหัสที่ได้มาจากแฮกเกอร์จะสามารถถอดรหัสไฟล์ได้จริงหรือไม่

Author: ONDREJ KUBOVIČ

Source: https://www.welivesecurity.com/2017/05/17/wannacryptor-wasnt-the-first-to-use-eternalblue/

Translated by: Worapon H.

จากการแพร่ระบาดของโปรแกรมเรียกค่าไถ่ WannaCry หรือ WannaCryptor ที่ใช่ช่องโหว่ของ EternalBlue ในการแพร่กระจาย ซึ่ง EternalBlue เป็นของ NSA ที่ถูกกลุ่มแฮกเกอร์ที่ชื่อว่า The Shadow Broker ขโมยออกมา

ในช่วงเดือนเมษายนที่ผ่านมากระบวนการเดียวกันถูกแฮกเกอร์นำไปใช้ แต่ไม่ได้ใช้เพื่อเข้ารหัสไฟล์ ซึ่งเป็นเวลาไม่กี่วันหลังจาก EternalBlue หลุดออกมาจาก NSA ทาง ESET สามารถตรวจจับไฟล์นี้ได้ในชื่อ Win32/CoinMiner.AFR และ Win32/CoinMiner.AFU

ปริมาณสูงสุดที่ทาง ESET ตรวจจับได้เป็นช่วงเวลาหนึ่งชั่วโมงก่อนการแพร่ระบาดของโปรแกรมเรียกค่าไถ่ WannaCry โดยส่วนมากจับได้ในประเทศรัสเซีย, ไต้หวัน และยูเครน

โปรแกรม CoinMiner ของแฮกเกอร์ค่อนข้างใช้ทรัพยากรเครื่องเยอะจึงอาจทำให้คอมพิวเตอร์บางเครื่องทำงานช้าลงมากจนถึงค้างไป

การโจมตีนี้ปิดพอร์ต 445 เพื่อป้องกันการติดไวรัสซ้ำด้วยพอร์ตเดียวกัน แต่ความโชคดีในความโชคร้ายก็คือ คอมพิวเตอร์ที่ติดไวรัสตัวนี้จะไม่ได้โปรแกรมเรียกค่าไถ่ WannaCry เล่นงาน

ความรุนแรงของ WannaCryptor

ณ วันที่โปรแกรมเรียกค่าไถ่ WannaCry ระบาด ระบบ ESET LiveGrid® ได้รับรายงานมากจากผู้ใช้มากกว่า 66,000 ครั้งเกี่ยวกับการโจมตีของ WannaCryptor

การโจมตีของ WannaCry มีเป้าหมายหลักเป็นรัสเซีย ตามมาด้วยยูเครนและไต้หวัน

ความโด่งดังของ WannaCry ทำให้แฮกเกอร์หลายสำนักในการแพร่กระจายไวรัสอีกครั้ง อย่าง Nemucod อีกช่องทางการแพร่กระจายโปรแกรมเรียกค่าไถ่ก็มีปริมาณมากขึ้น

นอกจากนี้ยังมีโปรแกรม WannaCry ปลอมที่เพียงเอาหน้าตาของโปรแกรมเรียกค่าไถ่ WannaCry มาใช้โดยไม่มีความสามารถในการเข้ารหัสไฟล์

วิธีป้องกันตัว

Author: ONDREJ KUBOVIČ

Source: https://www.welivesecurity.com/2017/05/17/wannacryptor-wasnt-the-first-to-use-eternalblue/

Translated by: Worapon H.

แบ่งปันสิ่งนี้: