ESET วิเคราะห์การโจมตีที่เกิดขึ้นใน OS X เป็นประจำทุกวัน ซึ่งการโจมตีส่วนมากจะเกิดจากแอปพลิเคชันไม่พึงประสงค์ ที่คอยสร้างโฆษณาบนเบราว์เซอร์ของเหยื่อ

เมื่อสัปดาห์ที่ผ่านมา พวกเรากำลังวิเคราะห์เหตุการณ์ที่น่าสนใจ ที่มัลแวร์มีความสามารถในการขโมยข้อมูลผ่านกิจกรรมที่ทำงานเป็น Background และบทความนี้กำลังจะบอกความเป็นมาของมัน

ปัจจัยที่ทำให้ติดไวรัส

สาเหตุหลักๆที่ทำให้ OSX/Keydnap. เข้าไปอยู่ในคอมพิวเตอร์นั้นยังไม่ชัดเจนเท่าไหร่นัก แต่จากการทดลองอาจสรุปได้คร่าวๆว่าเกิดจากไฟล์ที่แนบมาในสแปม หรือดาวน์โหลดมาจากเว็บไซต์ที่ไม่มีใบรับรอง

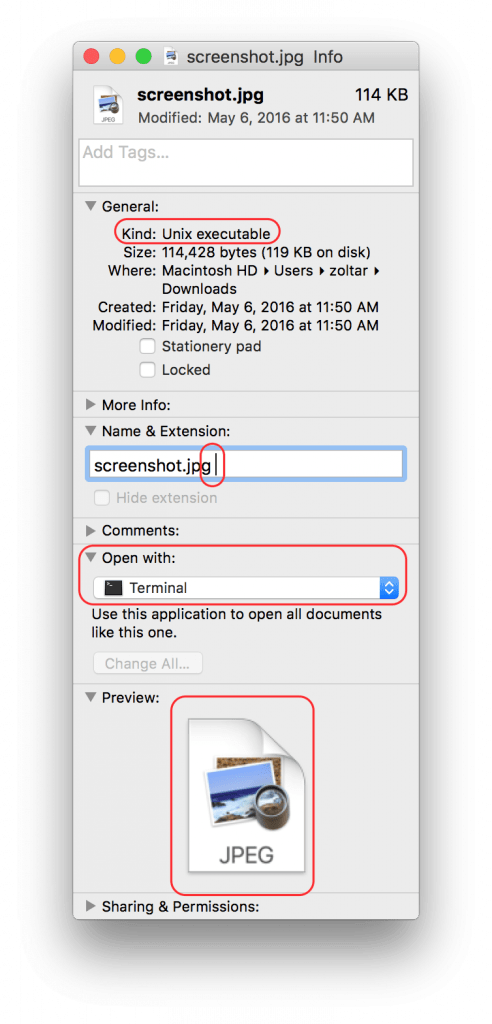

สิ่งที่เรารู้เกี่ยวกับมัลแวร์ตัวนี้ก็คือ จะซ่อนตัวอยู่ในไฟล์ ZIP ที่บรรจุไฟล์ที่สามารถเปิดได้แบบ Mach-O และมีนามสกุลที่คุ้นหน้าคุ้นตาอย่าง .txt หรือ .jpg แต่จริงๆแล้วไฟล์เหล่านี้มีอันตรายซ่อนอยู่ เพราะเมื่อเราทำการ Double-Click ไฟล์บน Finder มันจะเปิดแอปพลิเคชัน Terminal ไม่ใช่ Preview หรือ TextEdit

เมื่อคุณเปิดไฟล์ดังกล่าวระบบจะเริ่มทำงานแอปพลิเคชัน Terminal และดำเนินการปล่อยไวรัส

Downloader ของ OSX/Keydnap

ไฟล์นี้เป็นไฟล์ที่สามารถเปิดได้แบบ Mach-O แต่ไฟล์ดังกล่าวหากถูกดาวน์โหลดมา หรือถูกนำเข้าเครื่องโดยวิธีใดวิธีหนึ่ง ในเวอร์ชันของระบบปฏิบัติการ OS X และ macOS จะไม่สามารถเปิดไฟล์ได้ และปรากฎคำเตือนบนหน้าจอ

กระบวนการทำงานของ Keydnap Downloader:

1.ดาวน์โหลดและเริ่มกิจกรรมบนพื้นหลัง

2.เอาไฟล์ของ Keydnap มาแทนที่ Mach-O ที่ใช้การเข้ารหัสแบบ base64

3.เริ่มทำงาน

4.ปิดแอปพลิเคชัน Terminal

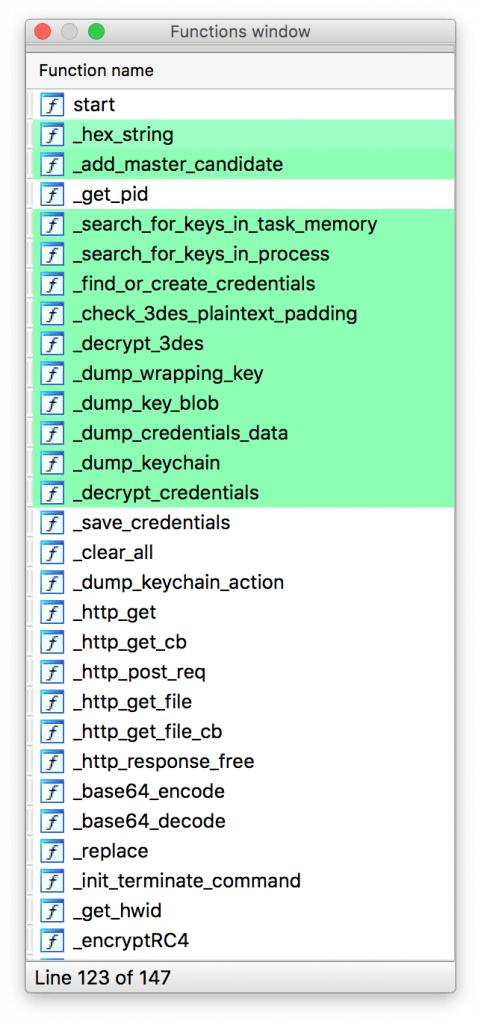

รูปแบบการขโมยข้อมูล

OSX/Keydnap มีกลไกที่สามารถรวบรวมรหัสผ่าน และพาสเวิร์ดที่บันทึกอยู่ใน Keychain ของ OS X

สรุป

มัลแวร์ตัวนี้ยังคงต้องการการวิเคราะห์อีกมาก เพราะเราต้องรู้ถึงวิธีของการแพร่กระจาย และเรายังไม่ทราบว่ามีผู้ใช้ที่กำลังเดือดร้อนมากเท่าไหร่

ถึงแม้ว่า OS X จะมีฟังก์ชันที่สามารถบรรเทาผลกระทบจากมัลแวร์มากมาย แต่การเปิดไฟล์อาจเป็นสาเหตุของการแพร่กระจายก็เป็นได้

ESET วิเคราะห์การโจมตีที่เกิดขึ้นใน OS X เป็นประจำทุกวัน ซึ่งการโจมตีส่วนมากจะเกิดจากแอปพลิเคชันไม่พึงประสงค์ ที่คอยสร้างโฆษณาบนเบราว์เซอร์ของเหยื่อ

เมื่อสัปดาห์ที่ผ่านมา พวกเรากำลังวิเคราะห์เหตุการณ์ที่น่าสนใจ ที่มัลแวร์มีความสามารถในการขโมยข้อมูลผ่านกิจกรรมที่ทำงานเป็น Background และบทความนี้กำลังจะบอกความเป็นมาของมัน

ปัจจัยที่ทำให้ติดไวรัส

สาเหตุหลักๆที่ทำให้ OSX/Keydnap. เข้าไปอยู่ในคอมพิวเตอร์นั้นยังไม่ชัดเจนเท่าไหร่นัก แต่จากการทดลองอาจสรุปได้คร่าวๆว่าเกิดจากไฟล์ที่แนบมาในสแปม หรือดาวน์โหลดมาจากเว็บไซต์ที่ไม่มีใบรับรอง

สิ่งที่เรารู้เกี่ยวกับมัลแวร์ตัวนี้ก็คือ จะซ่อนตัวอยู่ในไฟล์ ZIP ที่บรรจุไฟล์ที่สามารถเปิดได้แบบ Mach-O และมีนามสกุลที่คุ้นหน้าคุ้นตาอย่าง .txt หรือ .jpg แต่จริงๆแล้วไฟล์เหล่านี้มีอันตรายซ่อนอยู่ เพราะเมื่อเราทำการ Double-Click ไฟล์บน Finder มันจะเปิดแอปพลิเคชัน Terminal ไม่ใช่ Preview หรือ TextEdit

เมื่อคุณเปิดไฟล์ดังกล่าวระบบจะเริ่มทำงานแอปพลิเคชัน Terminal และดำเนินการปล่อยไวรัส

Downloader ของ OSX/Keydnap

ไฟล์นี้เป็นไฟล์ที่สามารถเปิดได้แบบ Mach-O แต่ไฟล์ดังกล่าวหากถูกดาวน์โหลดมา หรือถูกนำเข้าเครื่องโดยวิธีใดวิธีหนึ่ง ในเวอร์ชันของระบบปฏิบัติการ OS X และ macOS จะไม่สามารถเปิดไฟล์ได้ และปรากฎคำเตือนบนหน้าจอ

กระบวนการทำงานของ Keydnap Downloader:

1.ดาวน์โหลดและเริ่มกิจกรรมบนพื้นหลัง

2.เอาไฟล์ของ Keydnap มาแทนที่ Mach-O ที่ใช้การเข้ารหัสแบบ base64

3.เริ่มทำงาน

4.ปิดแอปพลิเคชัน Terminal

รูปแบบการขโมยข้อมูล

OSX/Keydnap มีกลไกที่สามารถรวบรวมรหัสผ่าน และพาสเวิร์ดที่บันทึกอยู่ใน Keychain ของ OS X

สรุป

มัลแวร์ตัวนี้ยังคงต้องการการวิเคราะห์อีกมาก เพราะเราต้องรู้ถึงวิธีของการแพร่กระจาย และเรายังไม่ทราบว่ามีผู้ใช้ที่กำลังเดือดร้อนมากเท่าไหร่

ถึงแม้ว่า OS X จะมีฟังก์ชันที่สามารถบรรเทาผลกระทบจากมัลแวร์มากมาย แต่การเปิดไฟล์อาจเป็นสาเหตุของการแพร่กระจายก็เป็นได้

แบ่งปันสิ่งนี้: