ในต่างประเทศมีจะช่วงเวลาที่รัฐบาลคืนภาษีให้กับประชาขนเรียกว่า Tax Season ซึ่งในขณะที่รัฐบาลเปิดให้ประชาชนกรอกแบบฟอร์มเพื่อขอคืนภาษี มิจฉาชีพก็กำลังพยายามทำมาหากินด้วยเช่นเดียวกัน

ยกตัวอย่างของประเทศแคนาดา มิจฉาชีพออนไลน์ใช้วิธีการส่ง SMS พร้อมแนบลิงก์ไปยังเว็บไซต์ที่หน้าตาเหมือนกับเว็บไซต์ Canada Revenue Agency แต่ส่งข้อมูลให้กับตัวมิจฉาชีพแทนที่จะเป็นหน่วยงาน

พวกเราทำการวิเคราะห์วิธีการของแฮกเกอร์กลุ่มนี้ และคาดว่าพวกเขาคงเริ่มแผนการนี้มาตั้งแต่ช่วงต้นปี 2017 ส่วนวิธีการที่ใช้เพื่อขโมยข้อมูลส่วนตัวของผู้ใช้ก็คือ Interac Transfer (ผู้ให้บริการโอนเงินของแคนาดา) สำหรับการขอคืนภาษี

ผมเองได้รับข้อความที่คาดว่ามาจากแผนการเดียวกันนี้ เมื่อเดือนพฤศจิกายน 2017

แผนการ

แผนการนี้เริ่มต้นด้วยข้อความ SMS หรือไม่ก็อีเมล เกี่ยวกับการขอแบบฟอร์มการเรียกคืนภาษี โดยใช้โดเมนที่ลอกมาจาก Interac ด้วยการใช้ Subdomain เพื่อหลอกตาผู้ใช้ ยกตัวอย่างเช่น http://interac.hy1-on%5B.%5Dcom

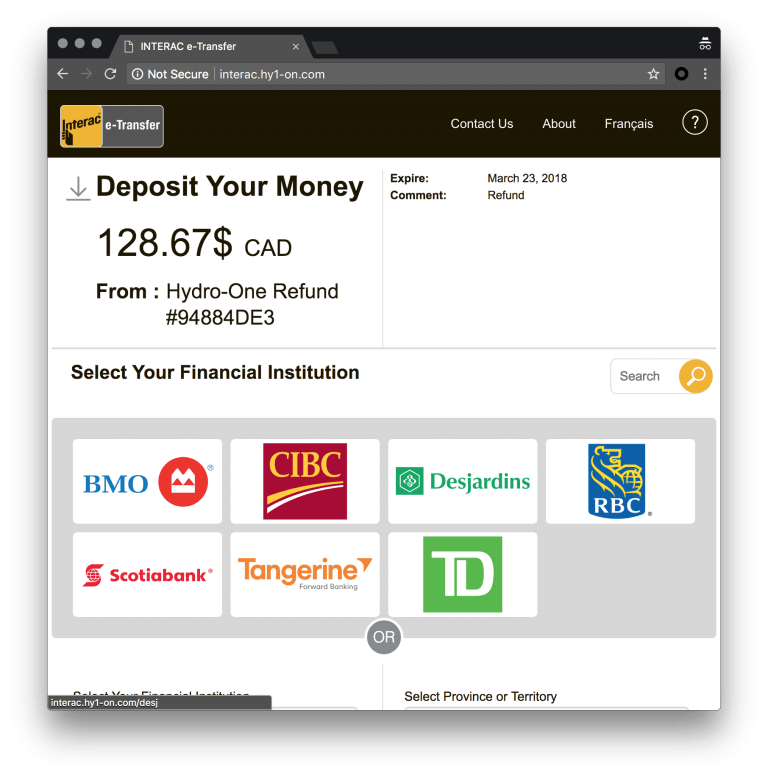

หากผู้ใช้คลิก ลิงก์ดังกล่าวจะนำผู้ใช้มายังเว็บไซต์ที่เตรียมเอาไว้ให้เลือกธนาคารที่ต้องการรับเงินคืน Interac e-Transfer เป็นที่นิยมมากสำหรับการโอนเงินผ่านอีเมลหรือ SMS ในแคนาดา และรองรับได้หลายสถาบันการเงิน ในหน้าเว็บไซต์(ปลอม)ที่แสดงด้านล่างมีหน้าตาคล้ายคลึงกับของจริงมาก ยกเว้นว่าธนาคารที่ให้เลือกมีน้อยกว่าเท่านั้นเอง

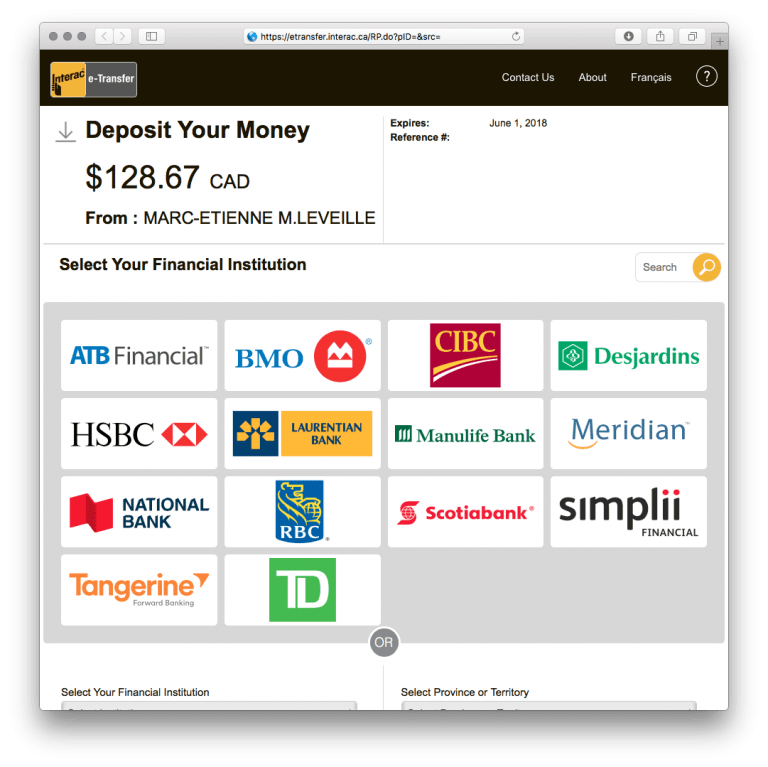

หลังจากที่เลือกธนาคารแล้ว ลิงก์จะพาไปยังเว็บไซต์เพื่อล็อคอินเข้าสู่ระบบ

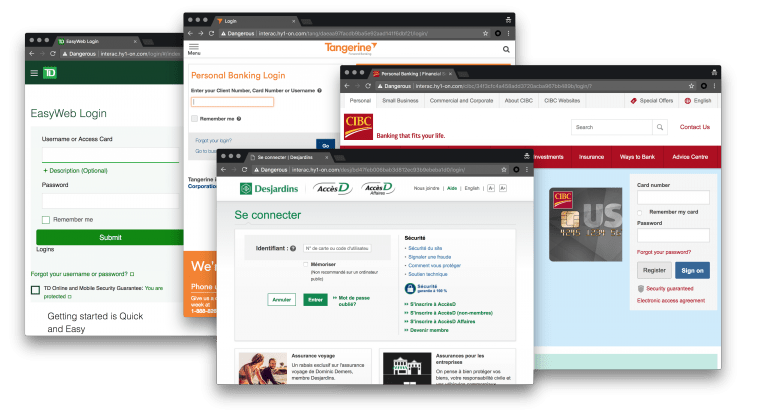

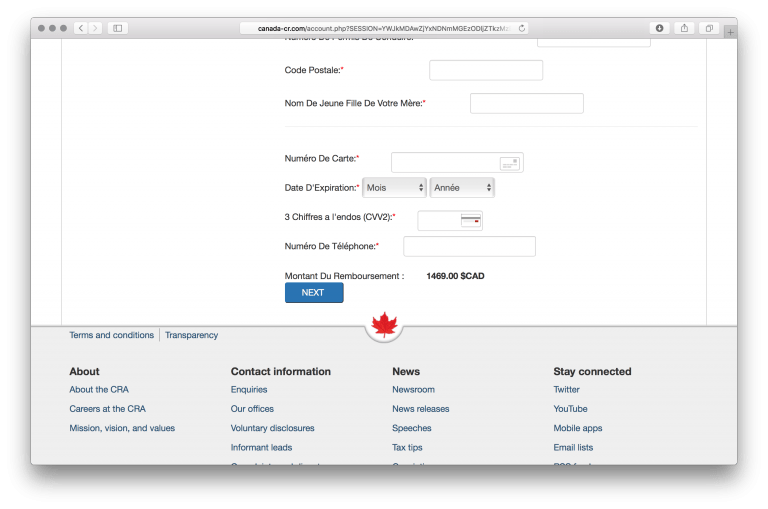

ทันทีที่คลิกที่ปุ่ม “Submit” ทุกอย่างที่กรอกลงไปบนเว็บไซต์จะถูกส่งไปให้มิจฉาชีพ และต่อจากนั้นจะมีแบบฟอร์มข้อมูลอื่นๆให้กรอก — ข้อมูลเชิงลึกอย่างเช่น คำถามลับ อีเมลและรหัสผ่าน รายละเอียดบัตรเครดิต/เดบิต

ฟอร์มขอคืนภาษีปลอมเลียนแบบจาก Canada Revenue Agency

มีโดเมน 2 ตัวที่แฮกเกอร์สร้างขึ้นมาเพื่อหลอกเอาข้อมูลของผู้ใช้ โดเมนมีชื่อว่า cra-can[.]com และ canada-cr[.]com โดยข้อมูลที่ให้กรอกมีเยอะมาก รวมไปถึงข้อมูลส่วนตัวอย่าง SIN (Social Insurance Number) บัตรประกันสังคม รายละเอียดบัตรเครดิต/เดบิต และชื่อของคนภายในครอบครัว

ผู้อยู่เบื้องหลัง

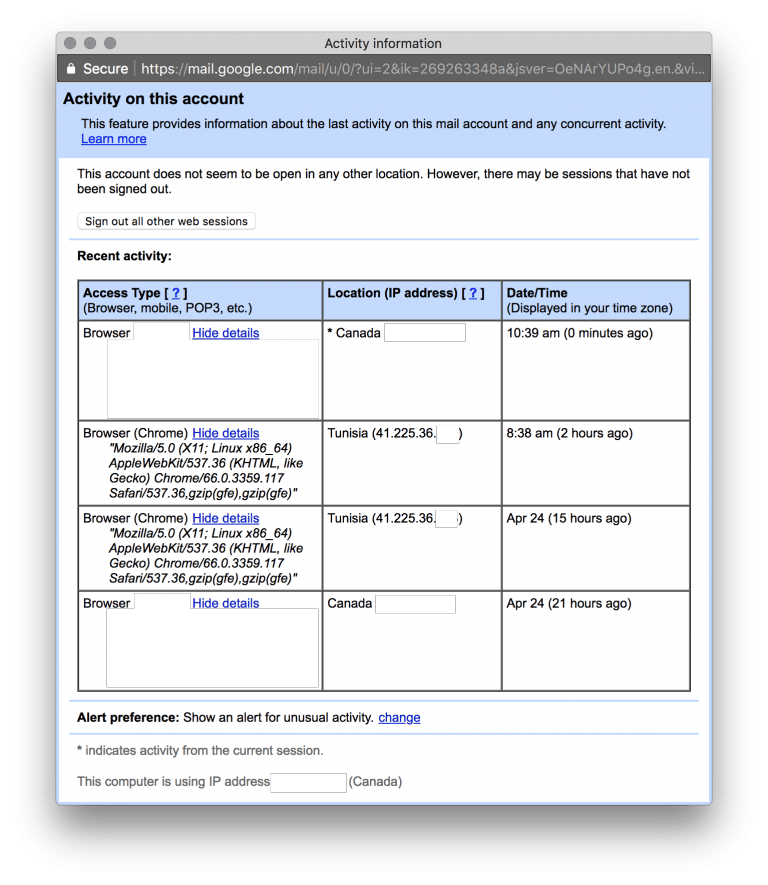

พวกเราอยากทราบว่าตัวการของงานนี้เป็นใคร ดังนั้นเราจึงกรอกอีเมลดัมมี่ เพื่อรอดูว่าจะมีการล็อคอินเกิดขึ้นที่ไหน หลังจากกรอกข้อมูลไป 6 ชั่วโมง มีใครบางคนล็อคอินเข้ามาในอีเมลดัมมี่จากประเทศ Tunisia (ตูนิเซีย)

แต่ไม่มีกิจกรรมใดๆเกิดขึ้นในเวลาต่อมา อาจเป็นเพราะบัญชีถูกสร้างขึ้นมาใหม่และไม่มีข้อมูลใดๆทั้งสิ้น ถึงกระนั้นเราก็ยังสรุปไม่ได้ว่าผู้อยู่เบื้องหลังเป็นชาวตูนิเซียหรือเป็นคนนอก เพราะอาจเป็นฝีมือของแฮกเกอร์ที่แฮกคอมพิวเตอร์ภายในประเทศตูนิเซียและสั่งการจากตรงนั้นก็เป็นได้

การป้องกัน

Phishing จากข้อความ SMS และอีเมล เป็นเครื่องมือของแฮกเกอร์ที่ใช้มาอย่างยาวนาน เนื่องจากจุดเด่นของเครื่องมือนี้ก็คือการใช้ประโยชน์จากความผิดพลาดของผู้ใช้ ดังนั้นวิธีการป้องกันคงหนีไม่พ้นการตรวจสอบซ้ำหรือ Double Check เพื่อยืนยันว่าโครงการนั้นๆเป็นของจริง

Note: ผลิตภัณฑ์ของ ESET สามารถปิดกั้นโดเมนและ URL ที่แฮกเกอร์ใช้เพื่อ Phishing ได้

Author: Marc-Etienne M.Léveillé

Source: https://www.welivesecurity.com/2018/05/09/inside-fake-interac-transfer/

Translated by: Worapon H.

ในต่างประเทศมีจะช่วงเวลาที่รัฐบาลคืนภาษีให้กับประชาขนเรียกว่า Tax Season ซึ่งในขณะที่รัฐบาลเปิดให้ประชาชนกรอกแบบฟอร์มเพื่อขอคืนภาษี มิจฉาชีพก็กำลังพยายามทำมาหากินด้วยเช่นเดียวกัน

ยกตัวอย่างของประเทศแคนาดา มิจฉาชีพออนไลน์ใช้วิธีการส่ง SMS พร้อมแนบลิงก์ไปยังเว็บไซต์ที่หน้าตาเหมือนกับเว็บไซต์ Canada Revenue Agency แต่ส่งข้อมูลให้กับตัวมิจฉาชีพแทนที่จะเป็นหน่วยงาน

พวกเราทำการวิเคราะห์วิธีการของแฮกเกอร์กลุ่มนี้ และคาดว่าพวกเขาคงเริ่มแผนการนี้มาตั้งแต่ช่วงต้นปี 2017 ส่วนวิธีการที่ใช้เพื่อขโมยข้อมูลส่วนตัวของผู้ใช้ก็คือ Interac Transfer (ผู้ให้บริการโอนเงินของแคนาดา) สำหรับการขอคืนภาษี

ผมเองได้รับข้อความที่คาดว่ามาจากแผนการเดียวกันนี้ เมื่อเดือนพฤศจิกายน 2017

แผนการ

แผนการนี้เริ่มต้นด้วยข้อความ SMS หรือไม่ก็อีเมล เกี่ยวกับการขอแบบฟอร์มการเรียกคืนภาษี โดยใช้โดเมนที่ลอกมาจาก Interac ด้วยการใช้ Subdomain เพื่อหลอกตาผู้ใช้ ยกตัวอย่างเช่น http://interac.hy1-on%5B.%5Dcom

หากผู้ใช้คลิก ลิงก์ดังกล่าวจะนำผู้ใช้มายังเว็บไซต์ที่เตรียมเอาไว้ให้เลือกธนาคารที่ต้องการรับเงินคืน Interac e-Transfer เป็นที่นิยมมากสำหรับการโอนเงินผ่านอีเมลหรือ SMS ในแคนาดา และรองรับได้หลายสถาบันการเงิน ในหน้าเว็บไซต์(ปลอม)ที่แสดงด้านล่างมีหน้าตาคล้ายคลึงกับของจริงมาก ยกเว้นว่าธนาคารที่ให้เลือกมีน้อยกว่าเท่านั้นเอง

หลังจากที่เลือกธนาคารแล้ว ลิงก์จะพาไปยังเว็บไซต์เพื่อล็อคอินเข้าสู่ระบบ

ทันทีที่คลิกที่ปุ่ม “Submit” ทุกอย่างที่กรอกลงไปบนเว็บไซต์จะถูกส่งไปให้มิจฉาชีพ และต่อจากนั้นจะมีแบบฟอร์มข้อมูลอื่นๆให้กรอก — ข้อมูลเชิงลึกอย่างเช่น คำถามลับ อีเมลและรหัสผ่าน รายละเอียดบัตรเครดิต/เดบิต

ฟอร์มขอคืนภาษีปลอมเลียนแบบจาก Canada Revenue Agency

มีโดเมน 2 ตัวที่แฮกเกอร์สร้างขึ้นมาเพื่อหลอกเอาข้อมูลของผู้ใช้ โดเมนมีชื่อว่า cra-can[.]com และ canada-cr[.]com โดยข้อมูลที่ให้กรอกมีเยอะมาก รวมไปถึงข้อมูลส่วนตัวอย่าง SIN (Social Insurance Number) บัตรประกันสังคม รายละเอียดบัตรเครดิต/เดบิต และชื่อของคนภายในครอบครัว

ผู้อยู่เบื้องหลัง

พวกเราอยากทราบว่าตัวการของงานนี้เป็นใคร ดังนั้นเราจึงกรอกอีเมลดัมมี่ เพื่อรอดูว่าจะมีการล็อคอินเกิดขึ้นที่ไหน หลังจากกรอกข้อมูลไป 6 ชั่วโมง มีใครบางคนล็อคอินเข้ามาในอีเมลดัมมี่จากประเทศ Tunisia (ตูนิเซีย)

แต่ไม่มีกิจกรรมใดๆเกิดขึ้นในเวลาต่อมา อาจเป็นเพราะบัญชีถูกสร้างขึ้นมาใหม่และไม่มีข้อมูลใดๆทั้งสิ้น ถึงกระนั้นเราก็ยังสรุปไม่ได้ว่าผู้อยู่เบื้องหลังเป็นชาวตูนิเซียหรือเป็นคนนอก เพราะอาจเป็นฝีมือของแฮกเกอร์ที่แฮกคอมพิวเตอร์ภายในประเทศตูนิเซียและสั่งการจากตรงนั้นก็เป็นได้

การป้องกัน

Phishing จากข้อความ SMS และอีเมล เป็นเครื่องมือของแฮกเกอร์ที่ใช้มาอย่างยาวนาน เนื่องจากจุดเด่นของเครื่องมือนี้ก็คือการใช้ประโยชน์จากความผิดพลาดของผู้ใช้ ดังนั้นวิธีการป้องกันคงหนีไม่พ้นการตรวจสอบซ้ำหรือ Double Check เพื่อยืนยันว่าโครงการนั้นๆเป็นของจริง

Note: ผลิตภัณฑ์ของ ESET สามารถปิดกั้นโดเมนและ URL ที่แฮกเกอร์ใช้เพื่อ Phishing ได้

Author: Marc-Etienne M.Léveillé

Source: https://www.welivesecurity.com/2018/05/09/inside-fake-interac-transfer/

Translated by: Worapon H.

แบ่งปันสิ่งนี้: