ในเดือนที่ผ่านมาเราพบกับไฟล์ JavaScript ที่เคยใช้เพื่อขุดเหมืองเอาเงินสกุลออนไลน์จากเบราว์เซอร์ เมื่อเวลาผ่านไปแฮกเกอร์ใช้ประโยชน์จากสกุลเงินออนไลน์เพื่อหากำไร พวกเขาใช้มัลแวร์หรือแอปพลิเคชั่นที่ไม่ต้องการบนเครื่องของผู้ใช้เพื่อการนั้น

ในกรณีนี้การขุดเหมืองทำผ่านเบราว์เซอร์ เมื่อผู้ใช้เปิดเว็บไซต์บางเว็บไซต์ โดยแฮกเกอร์ไม่ต้องเจาะเข้าไปในเครื่องของเหยื่อ สิ่งที่แฮกเกอร์ทำเพียงใช้ JavaScript ที่อยู่ในเบราว์เซอร์ส่วนมาก

เมื่อเราวิเคราะห์ลงไปจึงพบว่าภัยนี้มาจากโฆษณาหรือ Malvertising ซึ่งใช้ CPU ในปริมาณมากและเครือข่ายโฆษณาก็ห้ามใช้เนื่องจากมีผลกระทบของผู้ใช้มาก แต่อาจจะขัดกับหลักการขุด Bitcoin ที่ใช้ GPU เป็นตัวทำงาน แต่แฮกเกอร์ก็มีวิธีที่จะขุดเหมืองได้อย่างมีประสิทธิภาพ

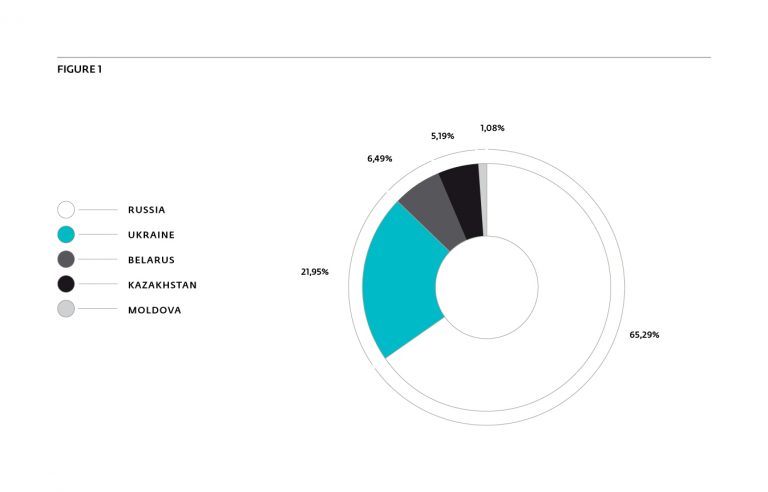

แม้ว่าพฤติกรรมเหล่านี้จะถูกใช้ได้ในไม่กี่ประเทศ แต่ส่วนมากจะอยู่ในประเทศยูเครนและรัสเซีย

รูปภาพด้านล่างแสดง 5 อันดับของประเทศที่ได้รับผลกระทบ

ประวัติของการขุดเหมือง (Mining)

แนวคิดของการขุดเหมืองผ่านเบราว์เซอร์เกิดมาตั้งแต่ปี 2013 โดยกลุ่มนักเรียนร่วมกันก่อตั้งบริษัทชื่อว่า Tidbit ที่ให้บริการเว็บไซต์สำหรับขุดบิทคอยน์ แต่ไม่ได้ใช้สคริปต์แบบเดียวกับ Malvertising แต่เป็นสคริปต์ของทาง Tidbit เองที่อยู่ในเว็บไซต์เว็บไซต์ของพวกเขา หลังจากนั้นพวกเขาก็ได้รับหมายศาลจากอัยการสูงสุดของ New Jersey เนื่องจากการใช้งานคอมพิวเตอร์คนอื่นโดยไม่ได้รับอนุญาต

ก่อนหน้านี้ก็มีหลายเซอร์วิสอื่นๆ อย่างเช่น bitp[.]it เว็บเบราว์เซอร์ที่ให้บริการขุด Bitcoin แต่ด้วยเทคโนโลยีที่ยังไม่พร้อมของ CPU และ GPU จึงทำให้เซอร์วิสพวกนี้ต้องปิดตัวลงไป

วิธีการแพร่กระจาย

การกระจายของสคริปต์เป็นปัจจัยที่ตัดสินได้ว่าสคริปต์นั้นๆเป็นของแท้หรือเป็นสคริปต์อันตราย ในกรณีนี้เราสามารถหาทางที่ผู้ใช้ถูกบังคับให้เริ่มทำงานสคริปต์ได้ 2 แบบคือ Malvertising และ Hardcoded ของ JavaScript ตามที่รูปด้านล่างแสดงให้ดู

Malvertising

วิธีการกระจายสคริปต์ขุดเหมืองก็คือ Malvertising ประกอบด้วยทราฟฟิคที่ซื้อมาจาก ad network และปล่อยสครปต์อันตรายออกไปแทนโฆษณา มีหลายโดเมนที่ลงทะเบียนด้วยอีเมล์เดียวกัน อย่างเช่น lmodr[.]biz ที่อยู่ในแผน Malvertising

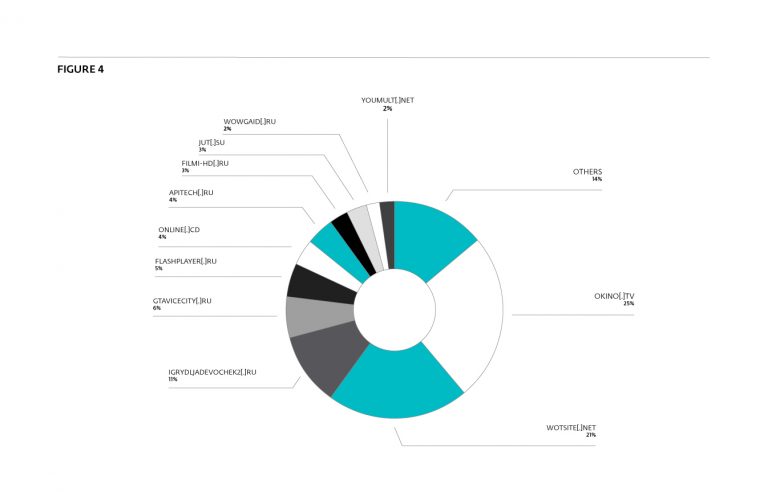

เว็บไซต์หลักได้รับทราฟฟิคตั้งแต่กรกฎาคม 2017 ซึ่งส่วนมากอยู่บนเว็บไซต์วิดีโอสตรีมมิ่ง หรือเว็บไซต์เล่นเกมส์ ซึ่งก็สมเหตุสมผลเพราะยิ่งผู้ใช้เปิดเว็บไซต์นานเท่าไหร่ยิ่งดี และเว็บไซต์เหล่านี้ก็มีการใช้งาน CPU และ GPU สูงกว่าปกติยิ่งช่วยบดบังการทำงานของสคริปต์ได้เป็นอย่างดี

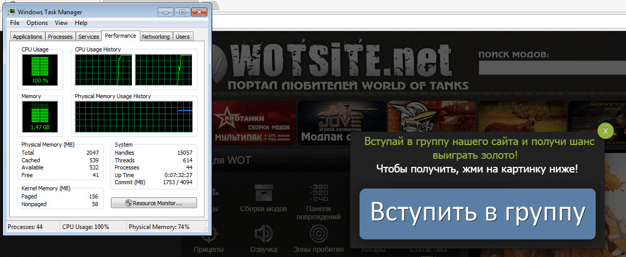

ภาพถัดมาเป็นปริมาณ CPU ที่ใช้บนเว็บไซต์ wotsite[.]net

Hardcoded JavaScript

พวกเราพบ Google Cache บนเว็บไซต์กว่า 60 เว็บไซต์ที่มี JavaScript ชุดเดียวกัน ที่ได้รับมากจาก script.php URL

โดยสคริปต์นี้จะเรียก URL จากโดเมนหลายๆโดเมนที่โฮสต์ JavaScript ที่ใช้สำหรับการขุดเหมือง ซึ่งสคริปต์ทั้งหมดนี้จะถูกปิดบังไว้ในส่วนต่อไป มีโดเมนหนึ่งที่ชื่อว่า listat[.]org แชร์ IP Addresses ที่มีหน้าตาเหมือนกับตัวเอง

สรุป

แม้ว่าประสิทธิภาพของการใช้ JavaScript จะไม่เท่ากับการใช้โปรแกรม แต่ด้วยจำนวนของผู้ใช้จำนวนมากก็สามารถสร้างผลประโยชน์ให้กับอาชญากรไซเบอร์ได้ ด้วยการตีเนียนกับโฆษณาทั่วไปและไม่จำเป็นต้องฝังอยู่ในเครื่องของผู้ใช้จึงทำให้ผู้ใช้ไม่ได้เอะใจอะไร

Author: Matthieu Faou

Source: https://www.welivesecurity.com/2017/09/14/cryptocurrency-web-mining-union-profit/

Translated by: Worapon H.

ในเดือนที่ผ่านมาเราพบกับไฟล์ JavaScript ที่เคยใช้เพื่อขุดเหมืองเอาเงินสกุลออนไลน์จากเบราว์เซอร์ เมื่อเวลาผ่านไปแฮกเกอร์ใช้ประโยชน์จากสกุลเงินออนไลน์เพื่อหากำไร พวกเขาใช้มัลแวร์หรือแอปพลิเคชั่นที่ไม่ต้องการบนเครื่องของผู้ใช้เพื่อการนั้น

ในกรณีนี้การขุดเหมืองทำผ่านเบราว์เซอร์ เมื่อผู้ใช้เปิดเว็บไซต์บางเว็บไซต์ โดยแฮกเกอร์ไม่ต้องเจาะเข้าไปในเครื่องของเหยื่อ สิ่งที่แฮกเกอร์ทำเพียงใช้ JavaScript ที่อยู่ในเบราว์เซอร์ส่วนมาก

เมื่อเราวิเคราะห์ลงไปจึงพบว่าภัยนี้มาจากโฆษณาหรือ Malvertising ซึ่งใช้ CPU ในปริมาณมากและเครือข่ายโฆษณาก็ห้ามใช้เนื่องจากมีผลกระทบของผู้ใช้มาก แต่อาจจะขัดกับหลักการขุด Bitcoin ที่ใช้ GPU เป็นตัวทำงาน แต่แฮกเกอร์ก็มีวิธีที่จะขุดเหมืองได้อย่างมีประสิทธิภาพ

แม้ว่าพฤติกรรมเหล่านี้จะถูกใช้ได้ในไม่กี่ประเทศ แต่ส่วนมากจะอยู่ในประเทศยูเครนและรัสเซีย

รูปภาพด้านล่างแสดง 5 อันดับของประเทศที่ได้รับผลกระทบ

ประวัติของการขุดเหมือง (Mining)

แนวคิดของการขุดเหมืองผ่านเบราว์เซอร์เกิดมาตั้งแต่ปี 2013 โดยกลุ่มนักเรียนร่วมกันก่อตั้งบริษัทชื่อว่า Tidbit ที่ให้บริการเว็บไซต์สำหรับขุดบิทคอยน์ แต่ไม่ได้ใช้สคริปต์แบบเดียวกับ Malvertising แต่เป็นสคริปต์ของทาง Tidbit เองที่อยู่ในเว็บไซต์เว็บไซต์ของพวกเขา หลังจากนั้นพวกเขาก็ได้รับหมายศาลจากอัยการสูงสุดของ New Jersey เนื่องจากการใช้งานคอมพิวเตอร์คนอื่นโดยไม่ได้รับอนุญาต

ก่อนหน้านี้ก็มีหลายเซอร์วิสอื่นๆ อย่างเช่น bitp[.]it เว็บเบราว์เซอร์ที่ให้บริการขุด Bitcoin แต่ด้วยเทคโนโลยีที่ยังไม่พร้อมของ CPU และ GPU จึงทำให้เซอร์วิสพวกนี้ต้องปิดตัวลงไป

วิธีการแพร่กระจาย

การกระจายของสคริปต์เป็นปัจจัยที่ตัดสินได้ว่าสคริปต์นั้นๆเป็นของแท้หรือเป็นสคริปต์อันตราย ในกรณีนี้เราสามารถหาทางที่ผู้ใช้ถูกบังคับให้เริ่มทำงานสคริปต์ได้ 2 แบบคือ Malvertising และ Hardcoded ของ JavaScript ตามที่รูปด้านล่างแสดงให้ดู

Malvertising

วิธีการกระจายสคริปต์ขุดเหมืองก็คือ Malvertising ประกอบด้วยทราฟฟิคที่ซื้อมาจาก ad network และปล่อยสครปต์อันตรายออกไปแทนโฆษณา มีหลายโดเมนที่ลงทะเบียนด้วยอีเมล์เดียวกัน อย่างเช่น lmodr[.]biz ที่อยู่ในแผน Malvertising

เว็บไซต์หลักได้รับทราฟฟิคตั้งแต่กรกฎาคม 2017 ซึ่งส่วนมากอยู่บนเว็บไซต์วิดีโอสตรีมมิ่ง หรือเว็บไซต์เล่นเกมส์ ซึ่งก็สมเหตุสมผลเพราะยิ่งผู้ใช้เปิดเว็บไซต์นานเท่าไหร่ยิ่งดี และเว็บไซต์เหล่านี้ก็มีการใช้งาน CPU และ GPU สูงกว่าปกติยิ่งช่วยบดบังการทำงานของสคริปต์ได้เป็นอย่างดี

ภาพถัดมาเป็นปริมาณ CPU ที่ใช้บนเว็บไซต์ wotsite[.]net

Hardcoded JavaScript

พวกเราพบ Google Cache บนเว็บไซต์กว่า 60 เว็บไซต์ที่มี JavaScript ชุดเดียวกัน ที่ได้รับมากจาก script.php URL

โดยสคริปต์นี้จะเรียก URL จากโดเมนหลายๆโดเมนที่โฮสต์ JavaScript ที่ใช้สำหรับการขุดเหมือง ซึ่งสคริปต์ทั้งหมดนี้จะถูกปิดบังไว้ในส่วนต่อไป มีโดเมนหนึ่งที่ชื่อว่า listat[.]org แชร์ IP Addresses ที่มีหน้าตาเหมือนกับตัวเอง

สรุป

แม้ว่าประสิทธิภาพของการใช้ JavaScript จะไม่เท่ากับการใช้โปรแกรม แต่ด้วยจำนวนของผู้ใช้จำนวนมากก็สามารถสร้างผลประโยชน์ให้กับอาชญากรไซเบอร์ได้ ด้วยการตีเนียนกับโฆษณาทั่วไปและไม่จำเป็นต้องฝังอยู่ในเครื่องของผู้ใช้จึงทำให้ผู้ใช้ไม่ได้เอะใจอะไร

Author: Matthieu Faou

Source: https://www.welivesecurity.com/2017/09/14/cryptocurrency-web-mining-union-profit/

Translated by: Worapon H.

แบ่งปันสิ่งนี้: