27 ก.ค. – 23:34 ตามเวลา CEST: ปิดเครื่องที่โดนโจมตี และไม่เปิดเพื่อหยุดการเข้ารหัส และป้องกันไม่ให้เกิดการแพร่กระจายไปยังเครื่องอื่นๆ เพราะ Master Boot Record (MBR) โดนแฮกเกอร์ดัดแปลงเรียบร้อยแล้ว

27 ก.ค. – 22.28 ตามเวลา CEST: การชำระเงินไม่สามารถทำได้เนื่องจากทางผู้ให้บริการ ได้ปิดบัญชีและอีเมล์ที่ใช้ส่งคีย์ จึงทำให้การชำระเงินและเรารหัสผ่านไม่สามารถทำได้

27 ก.ค. – 21:20 ตามเวลา CEST: นักวิจัยของ ESET เห็นการแพร่ระบาดที่เกิดขึ้น โดยแฮกเกอร์สามารถเจาะเข้าไปในซอฟต์แวร์บัญชี M.E.Doc ที่เป็นที่นิยมในประเทศยูเครน และใช้เป็นจุดเริ่มต้นการแพร่ระบาดออกไปทั่วโลก

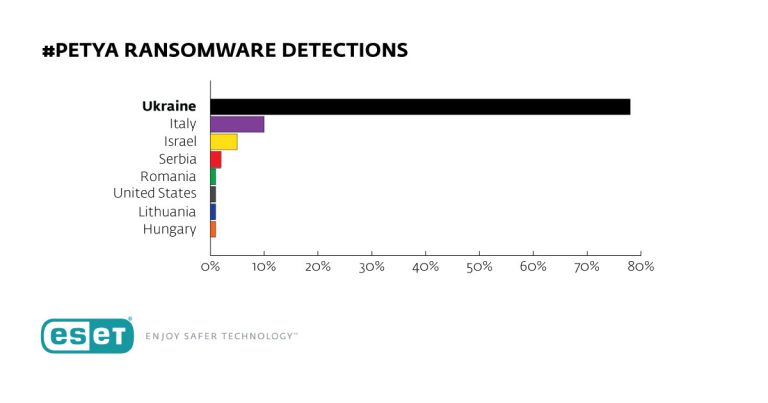

ในโซเชี่ยลมีเดียกำลังพูดถึงโปรแกรมเรียกค่าไถ่ตัวใหม่ Petya Ransomware ที่แพร่ระบาดไปทั่วโลก และประเทศที่รับหนักที่สุดคือประเทศยูเครน ทาง ESET สามารถตรวจจับมัลแวร์ตัวนี้ได้ในชื่อ Win32/Diskcoder.C Trojan.

การแพร่กระจายของ Petya Ransomware ใช้ช่องโหว่ EternalBlue ซึ่งเป็นช่องโหว่เดียวกับโปรแกรมเรียกค่าไถ่ WannaCry โดยใช้ช่องโหว่ SMBv1 เพื่อเข้าสู่เครือข่าย ก่อนที่จะใช้ PsExec เพื่อแพร่กระจาย

นี่เป็นเหตุผลที่การแพร่กระจายเดินทางไปได้อย่างรวดเร็ว ถึงแม้ในคราวของ WannaCry จะมีผู้ใช้อัพเดตแก้ไขช่องโหว่ตัวนี้ไปแล้ว แต่ก็ยังคงมีเครื่องที่ยังไม่ติดตั้งอัพเดตแก้ไขระบบนี้อยู่

ใน Twitter ของผู้สื่อข่าว Christian Borys บอกความหมายนัยๆว่า การโจมตีไปถึงธนาคาร โรงไฟฟ้า และที่ทำการไปรษณีย์ กับที่อื่นๆ และมากกว่านั้นหน่วยงานของรัฐก็ได้รับผลกระทบด้วย คุณ Borys ยังโชว์รูปคอมพิวเตอร์ของรองนายกรัฐมนตรียูเครนที่โดนโปรแกรมเรียกค่าไถ่เล่นงานด้วย

ธนาคารแห่งชาติของยูเครนโพสต์บนเว็บไซต์เตือนธนาคารอื่นๆเกี่ยวกับการโจมตีของโปรแกรมเรียกค่าไถ่

“ตอนนี้ภาคธนาคารเพิ่มมาตรการรักษาความปลอดภัย และโต้กลับแฮกเกอร์”

ทาง Forbes บอกว่าโปรแกรมเรียกค่าไถ่ตัวนี้เหมือนกับโปรแกรมเรียกค่าไถ่ WannaCryptor ในขณะที่สื่ออื่นๆบอกว่า WannaCryptor เหมือนกับ Petya

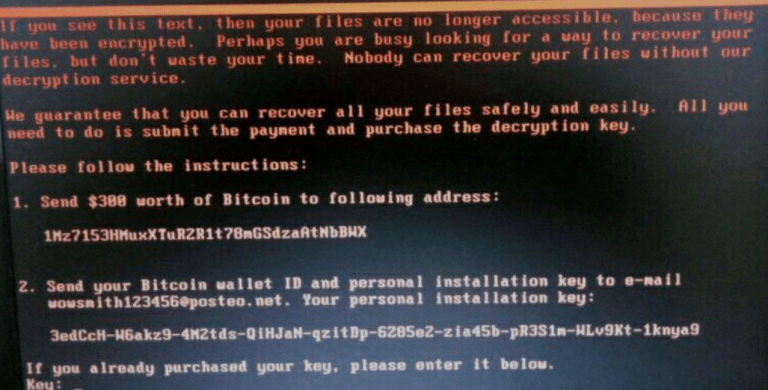

ข้อความบนหน้า BIOS ที่แฮกเกอร์ทิ้งไว้ให้ทำให้นึกถึง WannaCry:

“If you see this text, then your files are no longer accessible, because they have been encrypted … We guarantee that you can recover all your files safely and easily. All you need to do is submit the payment [$300 bitcoins] and purchase the decryption key.”

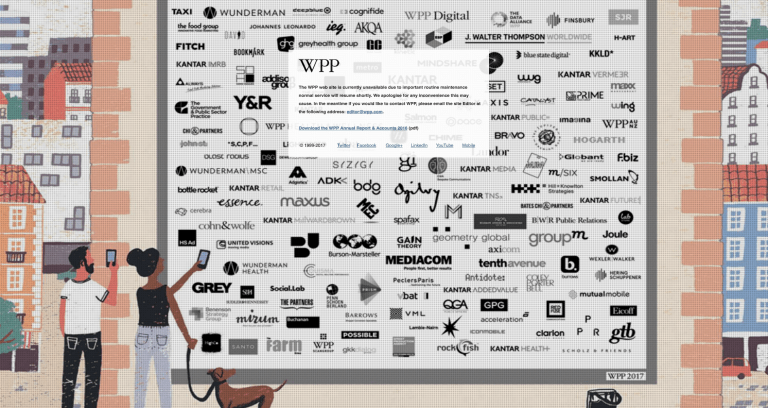

นอกจากประเทศยูเครนแล้วการโจมตียังลุกลามไปยังประเทศอื่นๆ อย่างสเปน และอินเดีย แม้กระทั่งองค์กรโฆษณาของอังกฤษ WPP ก็โดนด้วยเช่นกัน

ในหน้าแรกของ WPP บอกว่าเว็บไซต์ของพวกเขาใช้งานไม่ได้ในขณะนี้เนื่องจากการบำรุงรักษา และจะกลับมาให้บริการเร็วๆนี้

ทาง WPP ยอมรับผ่าน Twitter ว่าพวกเขาโดนโปรแกรมเรียกค่าไถ่ Petya เล่นงานจริง: “IT systems in several WPP companies have been affected by a suspected cyberattack. We are taking appropriate measures & will update asap.”

เราสามารถติดตามจำนวนเงินที่แฮกเกอร์ได้จากการโจมตีครั้งได้ที่เว็บไซต์ BlockChain แต่อย่างไรก็ตามบัญชีบิทคอยน์นี้ก็ถูกปิดไปแล้ว

ก่อนที่ภัยคุกคามใหม่ๆจะมา ทางเราขอแนะนำให้ผู้ใช้อัพเดตระบบปฏิบัติการ และโปรแกรมอื่นๆให้เป็นเวอร์ชั่นล่าสุด นอกจากนั้นติดตั้งโปรแกรมรักษาความปลอดภัยไว้เพื่อช่วยป้องกัน และหยุดการแพร่กระจายภายในเครือข่าย

Source: https://www.welivesecurity.com/2017/06/27/new-ransomware-attack-hits-ukraine/

Translated by: Worapon H.

27 ก.ค. – 23:34 ตามเวลา CEST: ปิดเครื่องที่โดนโจมตี และไม่เปิดเพื่อหยุดการเข้ารหัส และป้องกันไม่ให้เกิดการแพร่กระจายไปยังเครื่องอื่นๆ เพราะ Master Boot Record (MBR) โดนแฮกเกอร์ดัดแปลงเรียบร้อยแล้ว

27 ก.ค. – 22.28 ตามเวลา CEST: การชำระเงินไม่สามารถทำได้เนื่องจากทางผู้ให้บริการ ได้ปิดบัญชีและอีเมล์ที่ใช้ส่งคีย์ จึงทำให้การชำระเงินและเรารหัสผ่านไม่สามารถทำได้

27 ก.ค. – 21:20 ตามเวลา CEST: นักวิจัยของ ESET เห็นการแพร่ระบาดที่เกิดขึ้น โดยแฮกเกอร์สามารถเจาะเข้าไปในซอฟต์แวร์บัญชี M.E.Doc ที่เป็นที่นิยมในประเทศยูเครน และใช้เป็นจุดเริ่มต้นการแพร่ระบาดออกไปทั่วโลก

ในโซเชี่ยลมีเดียกำลังพูดถึงโปรแกรมเรียกค่าไถ่ตัวใหม่ Petya Ransomware ที่แพร่ระบาดไปทั่วโลก และประเทศที่รับหนักที่สุดคือประเทศยูเครน ทาง ESET สามารถตรวจจับมัลแวร์ตัวนี้ได้ในชื่อ Win32/Diskcoder.C Trojan.

การแพร่กระจายของ Petya Ransomware ใช้ช่องโหว่ EternalBlue ซึ่งเป็นช่องโหว่เดียวกับโปรแกรมเรียกค่าไถ่ WannaCry โดยใช้ช่องโหว่ SMBv1 เพื่อเข้าสู่เครือข่าย ก่อนที่จะใช้ PsExec เพื่อแพร่กระจาย

นี่เป็นเหตุผลที่การแพร่กระจายเดินทางไปได้อย่างรวดเร็ว ถึงแม้ในคราวของ WannaCry จะมีผู้ใช้อัพเดตแก้ไขช่องโหว่ตัวนี้ไปแล้ว แต่ก็ยังคงมีเครื่องที่ยังไม่ติดตั้งอัพเดตแก้ไขระบบนี้อยู่

ใน Twitter ของผู้สื่อข่าว Christian Borys บอกความหมายนัยๆว่า การโจมตีไปถึงธนาคาร โรงไฟฟ้า และที่ทำการไปรษณีย์ กับที่อื่นๆ และมากกว่านั้นหน่วยงานของรัฐก็ได้รับผลกระทบด้วย คุณ Borys ยังโชว์รูปคอมพิวเตอร์ของรองนายกรัฐมนตรียูเครนที่โดนโปรแกรมเรียกค่าไถ่เล่นงานด้วย

ธนาคารแห่งชาติของยูเครนโพสต์บนเว็บไซต์เตือนธนาคารอื่นๆเกี่ยวกับการโจมตีของโปรแกรมเรียกค่าไถ่

“ตอนนี้ภาคธนาคารเพิ่มมาตรการรักษาความปลอดภัย และโต้กลับแฮกเกอร์”

ทาง Forbes บอกว่าโปรแกรมเรียกค่าไถ่ตัวนี้เหมือนกับโปรแกรมเรียกค่าไถ่ WannaCryptor ในขณะที่สื่ออื่นๆบอกว่า WannaCryptor เหมือนกับ Petya

ข้อความบนหน้า BIOS ที่แฮกเกอร์ทิ้งไว้ให้ทำให้นึกถึง WannaCry:

“If you see this text, then your files are no longer accessible, because they have been encrypted … We guarantee that you can recover all your files safely and easily. All you need to do is submit the payment [$300 bitcoins] and purchase the decryption key.”

นอกจากประเทศยูเครนแล้วการโจมตียังลุกลามไปยังประเทศอื่นๆ อย่างสเปน และอินเดีย แม้กระทั่งองค์กรโฆษณาของอังกฤษ WPP ก็โดนด้วยเช่นกัน

ในหน้าแรกของ WPP บอกว่าเว็บไซต์ของพวกเขาใช้งานไม่ได้ในขณะนี้เนื่องจากการบำรุงรักษา และจะกลับมาให้บริการเร็วๆนี้

ทาง WPP ยอมรับผ่าน Twitter ว่าพวกเขาโดนโปรแกรมเรียกค่าไถ่ Petya เล่นงานจริง: “IT systems in several WPP companies have been affected by a suspected cyberattack. We are taking appropriate measures & will update asap.”

เราสามารถติดตามจำนวนเงินที่แฮกเกอร์ได้จากการโจมตีครั้งได้ที่เว็บไซต์ BlockChain แต่อย่างไรก็ตามบัญชีบิทคอยน์นี้ก็ถูกปิดไปแล้ว

ก่อนที่ภัยคุกคามใหม่ๆจะมา ทางเราขอแนะนำให้ผู้ใช้อัพเดตระบบปฏิบัติการ และโปรแกรมอื่นๆให้เป็นเวอร์ชั่นล่าสุด นอกจากนั้นติดตั้งโปรแกรมรักษาความปลอดภัยไว้เพื่อช่วยป้องกัน และหยุดการแพร่กระจายภายในเครือข่าย

Source: https://www.welivesecurity.com/2017/06/27/new-ransomware-attack-hits-ukraine/

Translated by: Worapon H.

แบ่งปันสิ่งนี้: